A jelszavak problémája az üzemeltetők és felhasználók örök fejfájása. Nem részletezem, mindenki ismeri a problémát, túl bonyolult, túl gyakran kell változtatni, a felhasználó felírja egy post-it-re a monitorára ragasztva, a panaszlista végtelen.

Talán rövidesen eljut a világ a jelszómentes berendezkedésig, ahol ezeket a gondokat elfelejthetjük, addig is egy kis hasznos segítség:

Világszerte nagy problémát jelentenek a gyakran használt gyenge jelszavak (pl. password, admin, qwert123, letmein, secret….) és a könnyen kitalálható verziók (pl. p@ssw0rd stb). A felhasználók is előszeretettel próbálják a cégnevet belevenni a jelszóba, hogy számukra könnyen megjegyezhető legyen (pl. Adatum cégnél @datuM123 és hasonló formák). Az esetleges támadónak így nem nagyon kell erőlködnie, pár jól célzott próbálkozással akár hozzáférést is szerezhet a felhasználói fiókhoz.

A gyenge és könnyen kitalálható jelszavak problémájára ad megoldást az AAD PP.

Beépített és folyamatosan frissülő “weak passwords list” és az adminok által egyedileg definiált tiltott jelszavak listájával megakadályozza, hogy könnyen kitalálható jelszavakat állítsanak be a felhasználók. Ez működhet az tisztán az AzureAD-ra, de akár a földi rendszerek is védhetőek vele.

A beállítása egyszerű, az Azure portálon az Azure Active Directory / Authentication methods / Password protection részhez kell navigálni, és kitölteni a Custom banned passwords mezőt:

A listába 1000 tételt lehet felvenni, minimum 4, maximum 16 karakter a követelmény.

A tiltott jelszó kiértékelése többlépcsős folyamat, mélyebben a mechanizmust a https://docs.microsoft.com/en-us/azure/active-directory/authentication/concept-password-ban-bad cikk írja. Nagyon dióhéjban, tud különbséget tenni az “a és @” illetve “o és 0” értékek között, a végén egy pontszámítással megállapítva, hogy megfelelő-e a jelszó vagy sem (hány tiltott formát tartalmaz a jelszó, van-e további karakter megadva stb)

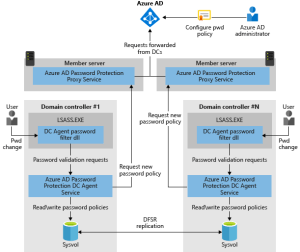

Nagy erőssége a megoldásnak, hogy földi rendszerrel is integrálható. Ebben az esetben a földi domain controllerek minden jelszóváltoztatás előtt “bekérdeznek” az AAD PP-be, hogy megfelel-e a policynek a jelszó. Ehhez minden domain controllerre (Windows Server 2012 vagy újabb) telepíteni kell egy AzureAD Password Protection DC Agent klienst, illetve egy vagy több member serverre a AzureAD Password Protection Proxy összetevőt.

A DC agentek a Proxy kliensek segítségével kommunikálnak az AzureAD-val és validálják a jelszóváltoztatást. Az alábbi ábra mutatja a működést:

A rendszer kipróbálható Audit és Enforced módban, természetesen érdemes az elején a teszt-üzemmódot választani. A domain controllereken található Eventlogok segítségével láthatóak a jelszóváltozatások, amik éles üzemmód esetén tiltásra kerülnének:

Éles üzem esetén pedig ha a felhasználó nem megfelelő jelszót állítana be, az alábbi üzenetet kapja:

A licenszelést tekintve, ha egyedi tiltólistát szeretnénk használni, és/vagy hibrid környezetben használni, Azure AD Premium P1 vagy P2 licensz szükséges.

Részletes step-by-step leírások a működésről és beüzemelésről itt találhatóak: