A Defender for Identity (MDI) szolgáltatásban többféle account típust definiálhatunk a Directory Services komponensben:

Használhatunk:

- Standard AD account: pl. contoso\mdidirservice. Előnye hogy könnyen és gyorsan beállítható, hátránya hogy a jelszavát időszakosan cserélni illik és tárolni kell.

- Group managed service account: ez a javasolt megoldás. Előnye, hogy a jelszót nem kell generálni/cserélni/tárolni, automatikusan frissül pl 30 naponta, több szolgáltatás is tudja egyidejűleg használni az accountot. Hátránya, hogy több előkészítést igényel.

- Local service account: külön accountok létrehozása nélkül tudjuk az MDI sensorokat telepiteni. Hátránya hogy bizonyos MDI szolgáltatásokat nem támogat.

Ahogy említettük, a gMSA account használata javasolt. Nézzük, hogyan lehet létrehozni és az MDI szolgáltatáshoz rendelni.

gMSA előkövetelmények:

- Windows Server 2012 vagy magasabb forest level

- Windows Server 2012 vagy újabb operációs rendszerek

- 64-bites PowerShell a gMSA adminisztrálásához

gMSA konfiguráció:

Első körben létre kell hozni egy KDS root key-t. Lépjünk be egy domain controllerre (domain admin vagy enterprise admin jogosultság szükséges) és futtasuk le admin powershellben a következő parancsot:

Add-KdsRootKey –EffectiveImmediately

A létrehozás után várjunk legalább 10 órát (ez az idő, ameddig a beállítás replikálódik a domain controllerekre. Ha előbb próbáljuk létrehozni a gMSA accountokat, hibára fut.)

A létrehozást ellenőrizni tudjuk a következő paranccsal:

Get-KDSRootKey

Következő lépésként hozzunk létre az AD-ben egy security group-ot, aminek tagjai a domain controllerek:

Ezek után létrehozhatjuk a gMSA accountot. A parancsnál különösen fontos hogy a “PrincipalsAllowedToRetrieveManagedPassword” kapcsoló után a fenti security groupot jelöljük meg:

New-ADServiceAccount -Name mdisvc01 -DNSHostName mdisvc01.contoso.local –Description "Microsoft Defender for Identity service account" –KerberosEncryptionType AES256 –ManagedPasswordIntervalInDays 30 -PrincipalsAllowedToRetrieveManagedPassword MDISensorGroupAz account megjelenik a Managed Service Accounts tárolóban:

Következő lépésként futtasuk le az alábbi parancsot admin powershellben minden domain controlleren:

Install-ADServiceAccount -Identity mdisvc01Amennyiben access denied hibaüzenet kapunk, indítsuk újra a domain controllert és adjuk ki újra a parancsot.

Az accountot le tudjuk tesztelni:

Test-ADServiceAccount -Identity mdisvc01

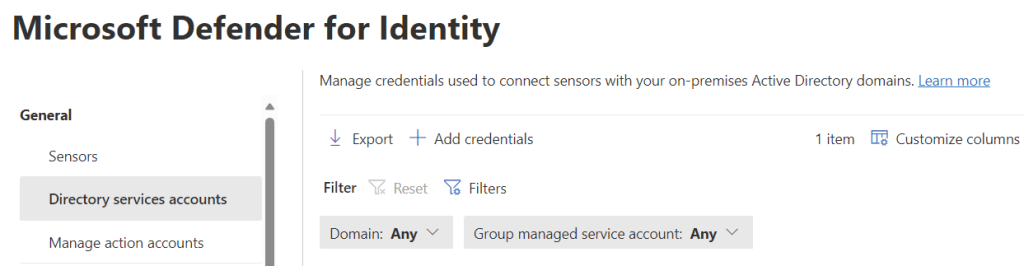

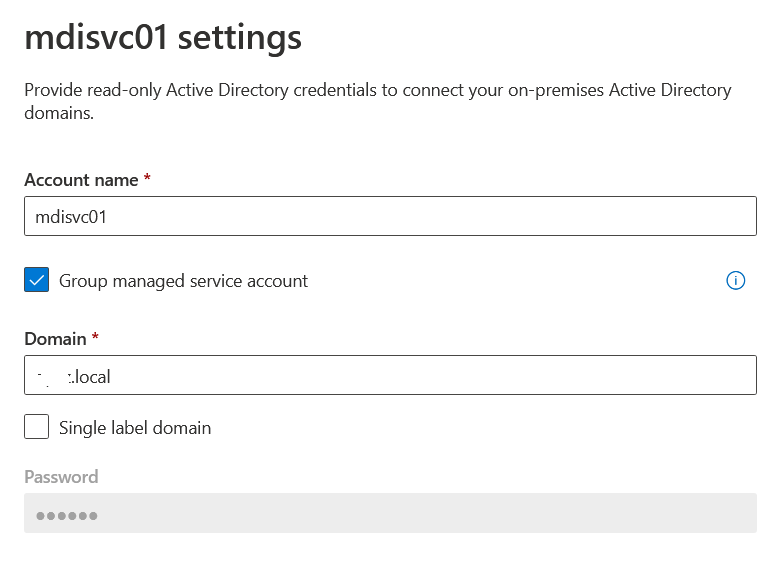

Végül az accountot hozzárendelhetjük a Defender for Identity szolgáltatáshoz. Navigáljunk el a https://security.microsoft.com portálon a Settings/Identities/Directory Services accountra és adjuk meg a gMSA adatait:

Ezzel a gMSA account konfigurálásra került.

Az account működését ellenőrizni tudjuk a Health Issues opciónál. Amennyiben valamit rosszul állítottunk be, az alábbi hibát jelzi a portál:

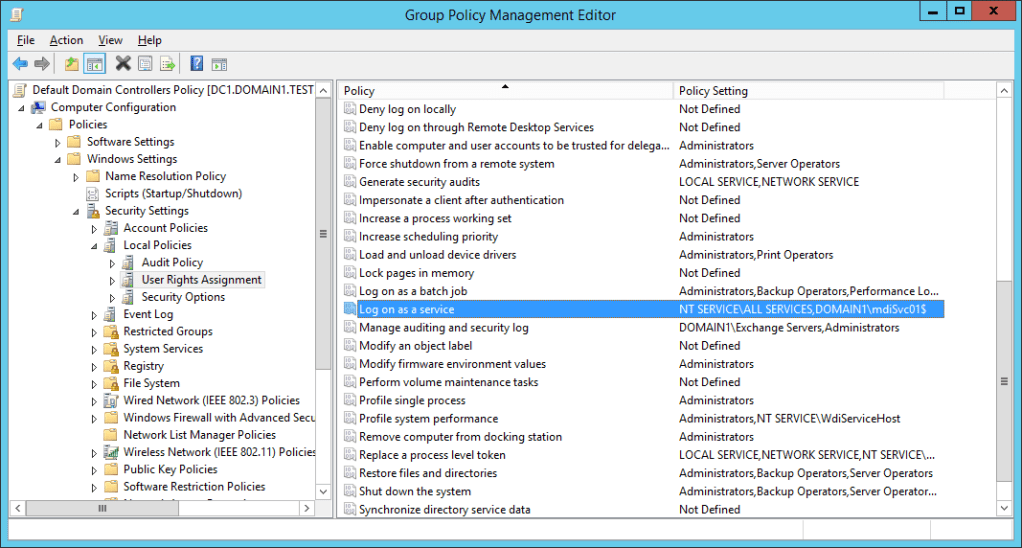

Ebben az esetben ellenőrizzük újra a beállításokat illetve ha a domain controllerekre vonatkozó GPO-ban definiálva van a Log on a a service jogosultság, akkor a gMSA accountot is hozzá kell adni.