Régi-régi igény a vállalatoknál, hogy az USB-eszközket kontroll alatt tartsák, megakadályozva az esetleges adatszivárgást. Erre jó választ ad az Intuneban is megtalálható Device Control funckió. Ugyanezt tudja biztosítani Group Policy segítségével is.

A Windows 10 21H1-gyel érkezett meg az “Apply layered order of evaluation for Allow and Prevent device installation policies across all device match criteria” GPO-beállítás, ami lehetővé teszi, hogy ne csak szimpla tiltás-engedélyezés legyen, hanem kicsit granulárisabban. Például hogy tiltsunk minden USB-adathordozót, de tudjunk kivételeket is felvenni. A gyakorlati példában ezt fogom bemutatni.

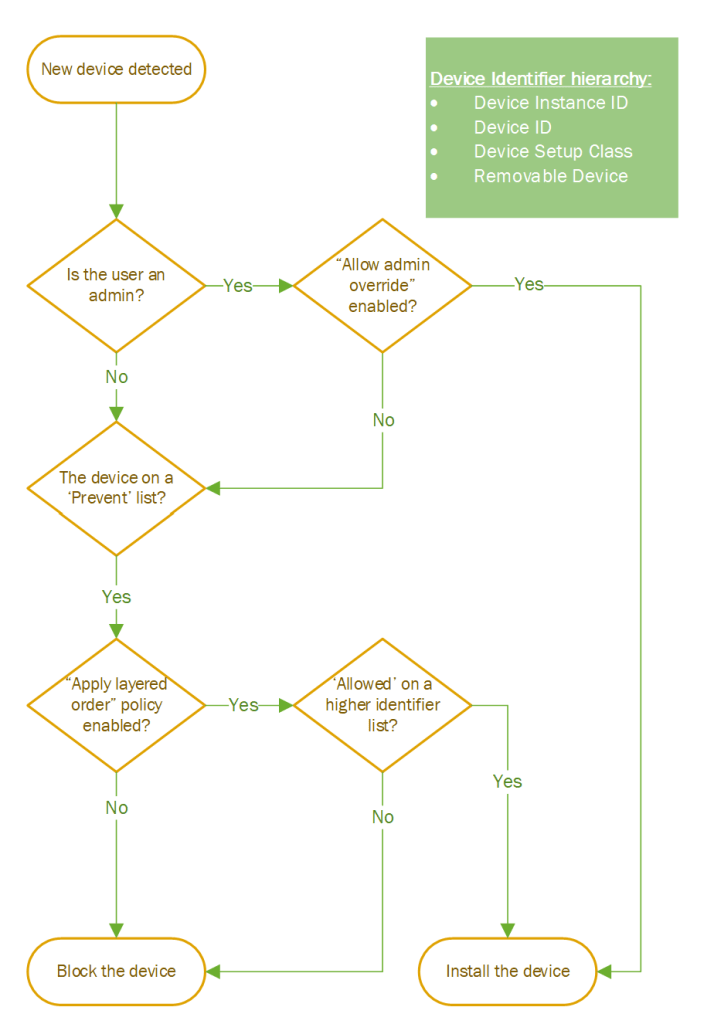

Az alábbi flow mutatja a layered policy működését:

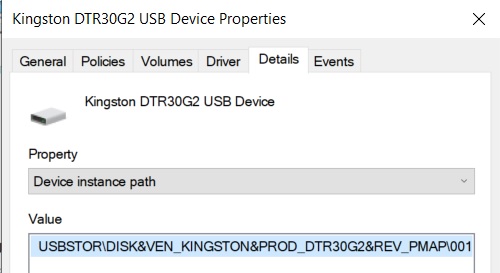

Ahogy látható, a Device Instace ID a legerősebb, ez jelenti magát az adott USB-eszközt. Ilyen példa a USBSTOR\DISK&VEN_KINGSTON&PROD_DTR30G2&REV_PMAP\001A92053F1CBF9161021EF9&0

Ezt az ID-t látjuk, ha a Device Managerben megnézzük az eszköz DeviceInstancePath értékét.

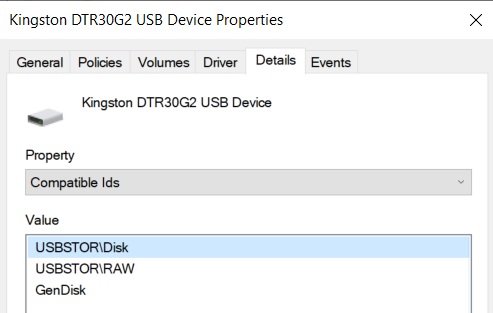

A sorrendben következő a Device ID, ami már általánosabb. Ezt a Compatible IDs kiválasztásával kérdezhetjük le

A gyakorlati példánkhoz elég ez a két érték. Most lássuk, hogyan valósítható meg Intune-managed gépeken esetén, hogy alapból tiltsunk minden USB-adathordozót, de specifikus eszközöket mégis engedélyezzünk.

Első lépésben engedélyeznünk kell az “”Apply layered order of evaluation for Allow and Prevent device installation policies across all device match criteria” beállítást.

Ezt egy Custom OMA-URI beállítással tudjuk megtenni:

OMA-URI: ./Device/Vendor/MSFT/Policy/Config/DeviceInstallation/EnableInstallationPolicyLayering

Data type: string

Value: <enabled/><Data id=”AllowDenyLayered” value=”1″/>

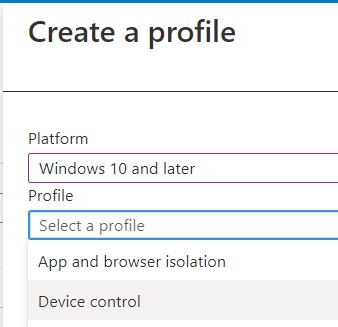

Következő lépésben hozzunk létre egy új Attack Surface Reduction profilt:

https://endpoint.microsoft.com/#blade/Microsoft_Intune_Workflows/SecurityManagementMenu/asr

Válasszuk a Windows 10 or later és Device Control kategóriát

A policyben állítsuk be a “Block hardware device installation by device identifiers” résznél a következő értékeket:

USBSTOR\Disk

USBSTOR\RAW

Evvel elértük, hogy minden USB-adathordozó tiltásra kerül. A felhasználók ezt látják majd, ha adathordozót csatlakoztatnak:

Illetve a gépen a C:\Windows\INF\setupapi.dev.log fileban is logolja:

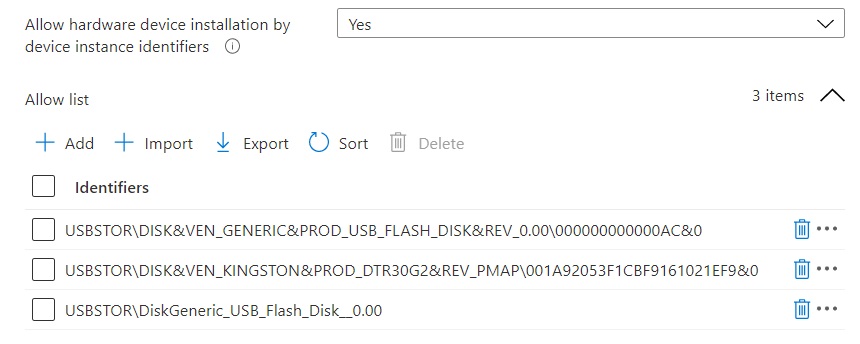

A következő lépésben tudjuk felvenni az adott USB-adathordozók egyedi azonosítóit, amiket szeretnénk engedélyezni:

A policyben állítsuk be a “Allow hardware device installation by device instance identifiers” résznél a kívánt értékeket:

A policy frissülése után megnézhetjük, hogy az értékek bekerültek-e a registrybe:

Computer\HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\PolicyManager\current\device\DeviceInstallation

Innentől kezdve csak a policyben meghatározott DeviceInstanceID-jú USB-eszközöket lehet használni.

A fenti beállítások természetesen nem értntik az egyéb USB-eszközöket, tehát billentyűzet/egér/nyomtató stb ugyanúgy működő marad.

Összefoglalva: mind Intune beállításokkal, mind klasszikus GPO-beállításokkal megoldható az USB-adathordozók granuláris kezelése.