Az alábbi cikkemben szeretném kötetlenebb stílusban bemutatni, hogyan zajlik egy célzott phishing cybertámadás. A levezetés mellett bemutatom azokat a Microsoft 365 / Azure szolgáltatásokat is, amikkel ezek a támadások lefülelhetők/megállíthatók.

Képzeletbeli támadónk, legyen a neve Mr. X, szeretne bejutni a Riprop Kft céges IT-rendszerébe, hogy onnan értékes adatokat szerezzen meg észrevétlenül. Célja tehát a rejtőzködés, nem a károkozás, így nem is gondolkodik romboló technikákban. A Riprop Kft egy “felhős” cég, a földi infrasruktúrája mellett M365-öt használ.

Mr. X, miután egyszerű script-kiddie megoldásokkal leellenőrizte hogy kívülről nem tud bejutni a hálózatba, másik támadási vektort keresett. Azt már megtanulta, hogy az emberi tényező (mulasztás, hiszékenység) a legtöbb sikerrel kecsegtető lehetőség, így a phishing mail támadás mellett döntött.

Kisméretű botnetje segítségével elkezdett leveleket küldözgetni a Riprop Kft egyes dolgozóinak. Az emailcímek formátumát ismerte (kis.jolan@riprop.com), így könnyű dolga volt. Az adathalász emailt úgy állította össze, hogy a benne lévő link egy O365 loginpage-re hasonlított, a levél tartalma pedig az volt hogy az IT Helpdesk kéri, hogy a belépésével erősítse meg az accountját.

(ennél vannak kifinomultabb támadások is, tudunk olyan esetről, ahol a támadók ismerték a titkárnő színházak iránti rajongását, ezért a kedvenc színháza formátumával preparált adathalász levelet küldtek neki…)

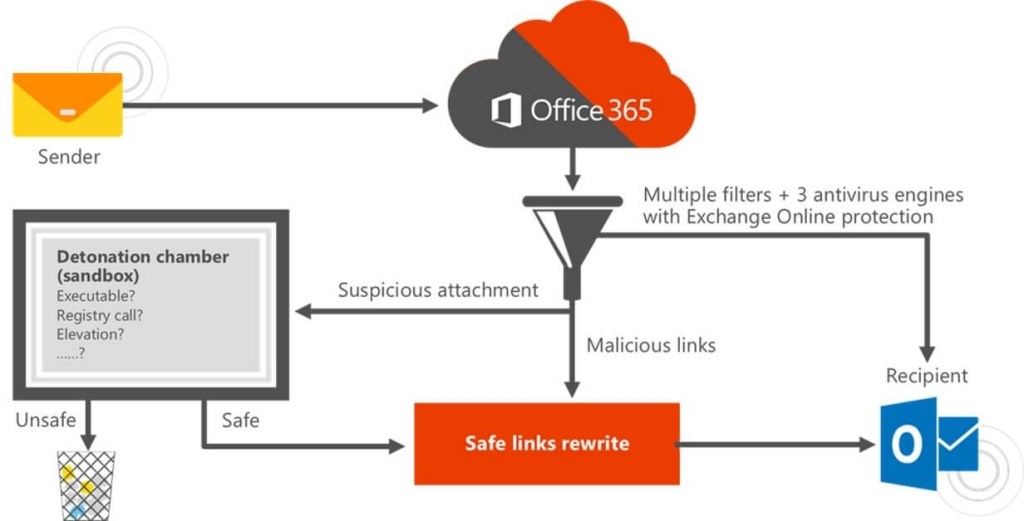

Lehetséges védekezés: az Office 365 Advanced Threat Protection szolgáltatás egy extra védelmi réteg az Exchange Online-ban. Segítségével az adathalász, és egyéb hamisított mailek (pl. a CEO nevében küldött, pénz átultalását utasító) kiszűrhetőek, fejlett AI alapján. Emellett képes a mailekben lévő linkek előzetes megvizsgálására és ha támadó webhelyre mutatnak, akkor letiltja az elérést a felhasználó számára. Szintén képes az emailekben érkező csatolmányok megvizsgálására, egy felhős virtualizált környezetben lefuttatására. Ha a kapott PDF file mondjuk egy preparált darab és megnyitásakor mindenféle gyanús tevékenységet végezne (powershell futtatás, http kapcsolódás egy ismeretlen IP-címhez, stb) akkor a csatolmányt letiltja, nem kézbesíti a felhasználónak.

Az alábbi képen összefoglalva a működése:

Tegyük fel, hogy ez a védelmi megoldás nem volt beállítva Riprop Kft-nál, így az adathalász mailek akadálytalanul bejuthattak. Sajnos kb. harminc dolgozó nem figyelt eléggé, és gondolkodás nélkül megadta a felhasználónevét és jelszavát a kért URL-re kattintva (közben morogva, hogy “jajj, az IT már megint akar valamit, kétnaponta küldenek maileket, azt se tudom már mit akarnak”. (ez nagyon fontos szempont IT-oldalról, hogy nem szabad “elárasztani” infókkal-változásokkal a felhasználókat, hiszen nem tisztjük ilyen mélységben követni. Teljesen jogosan, csak a munkájukat akarják végezni. Fontos tehát megtalálni az egyensúlyt az oktatás-kommunikáció-informálás között, különben a felhasználók közömbössé válnak és könnyebben esnek ilyen tévedések áldozatául)

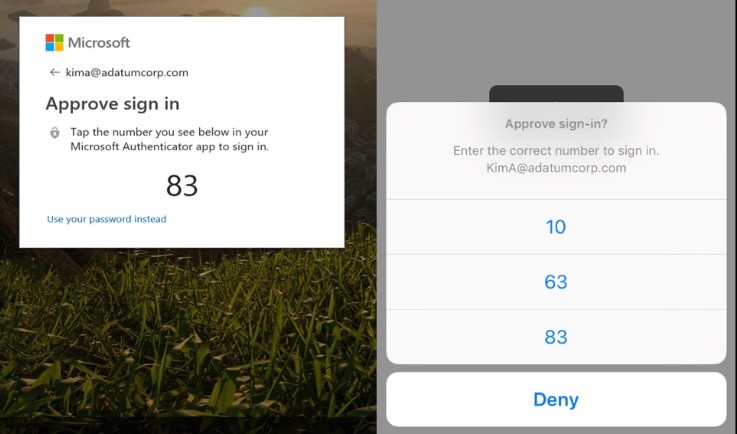

Lehetséges védekezés: van mód az O365-be jelszó nélkül bejelentkezni. Használható az okostelefonokkal a Phone Sign-in megoldás (az O365 a név megadása után nem jelszót kér be, hanem a Microsoft Authenticator alkalmazáson megjelenít 3 számjegyet és a megfelelőt kell kiválasztani. A kiválasztás után pedig az okostelefon ujjelnyomat-azonosítása a második faktor.

Ha a Riprop Kft-nél ez a megoldást implementálták volna, a dolgozóknak feltűnik, hogy miért jelszót kér a rendszer, mikor mindig Phone SignIn-t használtak.

Szintén használható a FIDO2 biztonsági kulcs erre a célra, az USB-s hardveres kulcs végzi a hitelesítést, jelszó megadására ott sincs szükség.

Támadónk, Mr.X számára tehát megnyílt az aranybánya, volt harminc érvényes felhasználóneve és jelszava a rendszerhez. Mivel lusta volt próbálgatni egyenként a hozzáféréseket, a már meglévő botnetje segítségével kezdett el belogolni a Riprop Kft rendszerébe a megszerzett accountokkal.

Lehetséges védekezés: Az Azure AD Identity Protection szolgáltatás monitorozza a felhasználói belépéseket, szokásokat. Az ezektől eltérő jelenségekre (pl. bejelentkezés ismeretlen országból (ahol a felhasználó nem járt az elmúlt fél évben), lehetetlen utazás megvalósulása (több belépés rövid idő alatt, pl. pár perc eltéréssel Moszkva és Madrid), belépés TOR-hálózatból, vagy botnet-tag számítógépről) azonnal reagál. Az észlelt anomáliákhoz akciókat is tud hozzárendelni, pl. ismeretlen helyről belépés esetén kényszeríti az MFA hitelesítés végrehajtását, vagy kompromittálódott account esetén azonnal letiltja azt és csak a helpdesk oldhatja fel.

(Kompromittálódott accountok: azok, amiknek kiszivárgott a név/jelszó párosa, és megtalálhatóak mindenféle adatbázisokban. Nem titok, a Microsoft elég sok pénzt és energiát áldoz rá, hogy jelen legyen a “darkweben” is, ahol az ilyen adatbázisok megtalálhatók. Ha talál egyezést, az adatbáziban szerepel a név/jelszó páros, azonnal tudja értesíteni az Azure AD-t, aki a fenti módon letiltja az accountot.

Sajnos mivel a Riprop Kft-nél ez a megoldás sem volt implementálva, nem tűnt fel senkinek, hogy tömegesen jelentkeznek be a felhasználók adataival, különböző országokból.

A baj megtörtént, támadónk bejutott a rendszerbe. Volt néhány alapszintű (tehát admin privilégiumokkal nem rendelkező) accountja, amivel szabadon tudott mozogni a hálózaton. A további lépések ilyenkor a támadó részéről:

- felmérni, milyen szenzitív (admin jogkörrel bíró) accountok vannak a hálózatban (ezt hívják Reconnaissance-nak)

- megpróbálni hozzáférést szerezni a szenzitív accountokhoz (lateral movement)

- végül átvenni az uralmat a rendszer felett, admin jogosultságokkal megbújni a rendszerben (domain dominance)

Mr. X tehát különböző felderítési technikákat alkalmazva (ldap lekérdezések, stb) eljut odáig, hogy van a hálózatban egy Terminal Server, amihez van működő accountja is, ráadásul a TS-en futó régi számlázóprogram miatt local admin jogosultsággal. Ide belépve felfedezi, hogy bizony a helyi IT hibázott és konfigurációs hiba miatt a víruskereső nem működik. Innentől felgyorsulnak az események:

Mivel admin joga van, rögtön látja, hogy még a domain adminok is ide lépnek be, sőt, van éppen bejelentkezett admin. Különféle programok segítségével (pl. Mimikatz) képes kinyerni a TS memóriájából a domain admin jelszóhash-t! Ne felejtsük el, a vírusirtó nem működik a gépen, tehát bármilyen malware jellegű programot lefuttathat.

A megszerzett hash-hel továbbhalad a központi SQL szerver felé, és a domain admint megszemélyesítve bejut az adatbázisszerverre. Ujjgyakorlatként még a domain controllerre is ellátogat, ahol kiállít magának a örök lejáratú kerberos ticketet, így bármelyik szerveren tud már mozogni. Itt a vége, csapda bezárult, a domain dominance megvalósult. Mr. X uralja a hálózatot, az SQL szerverről csendben készít adatbázis dumpokat és http segítségével tölti fel őket a saját rendszerébe. A történésekről nem tud senki, Mr. X hónapokig rejtőzhet a hálózatban (az átlagidő, a bejutásról a felfedezésig, 180 nap körül van, azaz a támadók gyakran fél évig is garázdálkodhatnak a rendszerben, mire felfedezik őket).

Lehetséges védekezés: az Azure ATP segítségével a fenti folyamatok egyenként detektálhatók (Reconnaissance-Lateral Movement-Domain Dominance), így az adminoknak azonnal van módjuk a támadást megakadályozni. A támadónak időre van szüksége, amíg a felderítést stb végrehajtja, ez sokszor több hét is lehet, így van idő a támadás kifejlődése előtt megállítani azt.

Az Azure ATP a domain controllerekre telepített szenzorok segítségével elemzik a hálózati forgalmat és azonnal riasztást küldenek különféle támadási észlelések esetén. Az alábbi táblázat mutat pár észlelési típust, de ez folyamatosan fejlődik, és felhős technológia révén, folyamatosan frissül is.

Kiegészítő védekezés: többszintű jogosultsági rendszer kialakítása. Külön accountok admin feladatokra, “sima” usernek sose legyen admin szerepköre. Admin accountokkal csak védett gépekre lehessen bejelentkezni, többfaktoros hitelesítéssel (pl. security key vagy virtual smart card)

Mint a fenti forgatókönyv is mutatja, a támadás könnyen megvalósítható, a fenyegetés nagy. A cikkben leírt védelmi megoldások viszont nagyrészt megtalálhatóak az O365/M365 előfizetésekben, csak elő kell őket venni a polcról és beüzemelni. Egy ilyen kiépített rendszerrel, a támadás kb az első lépésnél (phishing mailek megérkezése) elhalt volna.